新闻资讯

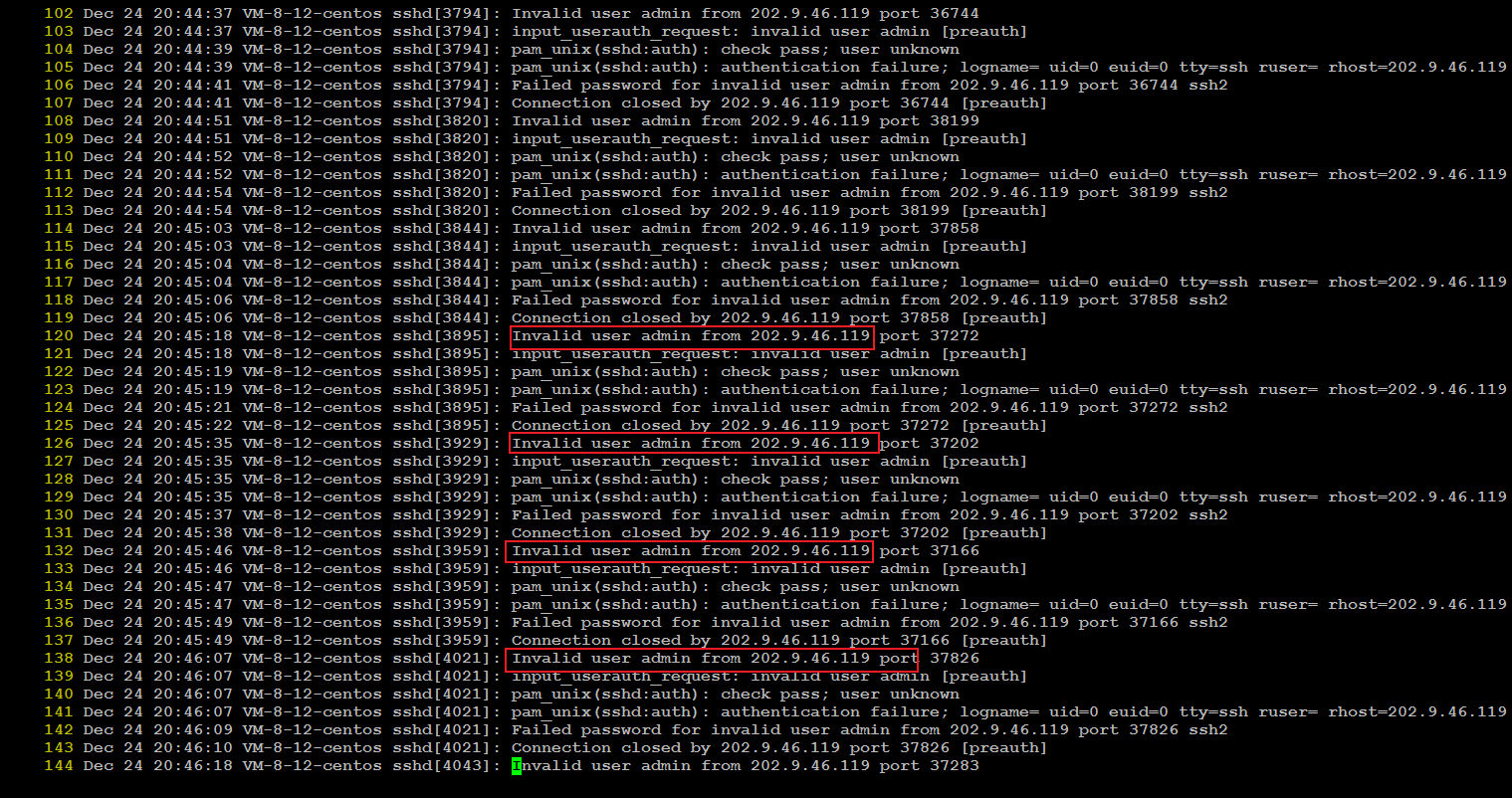

腾讯云的服务器总被人尝试爆破登录,有什么防御方法,反击手段吗

- 0次

- 2021-06-15 07:39:47

- idczone

https://sm.ms/image/CgTXJcpdszbaGnj

fail2ban

fail2ban

蜜罐

禁掉密码登录

好的我去试试

换个端口+证书登录就行了

反击的手段没有,只有把端口号拉到 5 万多,然后换成证书登录

我觉得重点还是自己做好防护,把一些基本的安全基线配置好,暴力破解的问题就是弱口令,所以建议设置个强壮点的密码,另外可以的话建议把默认端口换换,基本就能避免大部分的暴力破解。

证书登录或者 IP 白名单

换高位端口不用默认的 22

配安全组只能特定 ip 访问,比如只能公司网络访问

禁止密码登录

fail2ban

fail2ban 就可以

公网扫描器爆破器横行,拿到服务器最基本的就是:1,避免使用公网端口连接,如果不行,那么 2,使用非常规端口登录,另外需配合 3:使用证书,ip 白名单等方案。

至于 fail2ban 则是另一个处理思路,可以兼顾多用一层

如果不怕麻烦,每次用完远程之后到控制台的安全组中把远程登录端口屏蔽,使用的时候再打开

2fa 啊

2fa 啊写一个假的 SSH 登录程序。给一个弱口令。然后再写一个假的 进程输出,ls 文件输出。然后记录对方的操作。 然而没什么用……

防御手段,换端口啊,上证书,白名单登录……

基本但有效的防御方法:

1. 修改 sshd 默认端口 22 为其他

2. 增加一个重复登录日志 IP 扫描的程序,会自动扫描安全日志,把失败的 IP 添加到一个列表,然后在 linux /etc/hosts.deny 加上即可

其他方案可以考虑:

1. 使用一个安全隧道,sshd 只监听本地,通过安全隧道和客户端转发,达到登录的目的(亲测,香港的 Linux 服务器直接 ssh 登录非常慢。自己用 otunnel ( github.com/ooclab/otunnel ) 转发 sshd 端口到本地登录,体验飞起。只要是自定义(协议比较小众)的安全隧道(要加密,否则 ssh 前面的握手协议是透明的,容易被干扰)转发,应该都 OK 。

2. 换 openssh 为其他的可替代产品,如 teleport

3. 其他不知道

补充一下:上面我给一个方案里提到自定义协议的(小众)安全隧道可以保证服务端口安全( sshd 只需要监听本地,其他任何服务也可以考虑这样,比如 redis ),也可以“提速”(仅限跨 FW )。如果想做到更好的协议混淆,安全隧道的加密,最好不要用 TLS,直接使用 AES,两边自定义一个加密字符串即可。

fail2

端口

证书

没其他法

就跟走在路上,别人非要给你一拳。只能防,没法不让别人打你

我记得腾讯云有个小程序可以随时控制端口安全组的策略

早说过了,端口和用户名都不用改,甚至 hash 值直接公开到网站首页,让它去碰撞。这些靠猜测的都是些小学生黑客,以为挂本字典或穷举就能破解的。等你离婚证都一斤重了,他破解进程都还没到亿亿万分之一。

蜜罐加溯源?

只要密码强度够,随意爆,不要怕,再不行换端口,再不行改证书登录。

搞個 VPN 啊

不是那種出國的 是返回本質的那種 Road Warrior VPN

换个端口,改证书登录。

譬如說用 Pritunl/WireGuard 搞個 VPN 閘道然後定義用戶 /組能取用的資源

Pritunl: https://pritunl.com

你的 SSH 就只在內網走就行了 閘道加個 iptables FORWARD/SNAT 還是可以遠程用 VPN 再使用內部 ip 連接的

大哥, security group 规则是强制的, 为啥腾讯云不知道呢

可以设置 2FA Authentication

学习了,这样我就能通过钓鱼执法的方式,get 到别人钓鱼的方式,然后再去钓其他人。

只要你是随机复杂密码,让他破解一百年先

改端口可以避免 99.99%的扫描,改了端口还被人搞,那是有人盯上你了。

修改 ssh 端口,防火墙配置个 ip 白名单,基本能解决你这个问题了。

只要你是强密码,完全不用管,别人瞎试密码又不可能进去。实在觉得碍眼就禁了密码登录。

webssh,把 22 端口关了即可,当然你如果用弱密码,什么操作都白搭,如果只是不想看键 ssh 里面大量的爆破记录烦心,可以试试这个方案

换端口可以解决 99% 的问题 我现在公司都禁止用默认端口了

用了 fail2ban,查看 iptables 里面的规则,几分钟都没完……最后只能停止!

修改登录端口,配置文件在 /etc/ssh/sshd.conf

其中有一行是

22

把前边的22 改成其他的端口号

注意不要使用常见端口,例如 http 80,https 443,dns 53,ftp 21,数据库 3306 什么的就可以了

如果你有设置 iptables 或者 firewalld 防火墙的话也要手动放行端口

之后重启 sshd 服务或者直接重启服务器

最后,因为你用的是云服务,腾讯云会在你的主机和公网之前设置一层额外的防火墙,也可能叫安全组规则什么的,在那里也要放行相应的端口。

总体网络应该是这样的

公网—腾讯云的防火墙—你的系统防火墙—你的主机

我也是腾讯云,7 天内有 12000 次攻击。现在每天 1200 多次。

我也是, 然后图省事直接禁用密码登录, 上传公钥到后台上就行了

DNS ??

用蜜罐和弱密码玩爆破者的心态

换 ssh 端口吧,我换端口就没人爆破登录了

换端口,禁用 root 登录。

换高位端口 + 只允许证书登陆

都是些自动程序,有啥可反击的,很多来暴力尝试的都是已经是肉机,你反击有啥用,还不如改端口,禁止 root 登录,限制各种尝试次数

https://www.haproxy.com/blog/route-ssh-connections-with-haproxy/

换端口+证书登陆+需要时开安全组

fail 2 ban

禁密码登录

禁 root 登录

把用户名设置得诡异一点,比如 ds43dr4d8k7n 这样(我乱按的),我不信还有人能猜到用户名

无视就行了,证书登陆等他暴力破解了你都忘了这机器了

改端口加证书登录!

照你这个速度,如果攻击者有一亿台电脑,需要一百万年时间才能攻破一个弱密码,所以安了

搞一个 VPN,所有操作内网化,可以考虑下,目前连 很多公司都不懂这块,最基本的操作了。主要还是基本知识匮乏

嗯?你们都用上证书登录了吗?

我之前看配置感觉特别复杂,所以到现在还在用密钥登录。大兄弟们你们有啥特别方便的证书管理工具和配置教程么

防御是必然,反击就难了,大部分都是匿名甚至肉鸡

换端口,开 fail2ban,换证书登录……只能想到这么多了

换端口,只允许证书登陆,隐藏源 ip,至于 fail2ban 证书登陆的情况下没什么必要。

如果你源站 ip 都被攻击者找到了,证书登陆应该担心的是被 ddos 而不是被入侵。

端口 和 IP 白名单!!!!!!!!!

网站已经挂了。

https://v2ex.com/t/741503#reply0

我之前也曾遇到过这种情况。后来,禁止密码登录,改用证书登录后,就好了。