新闻资讯

关于阿里云云盾的攻击访问分析

- 0次

- 2021-06-30 12:03:37

- idczone

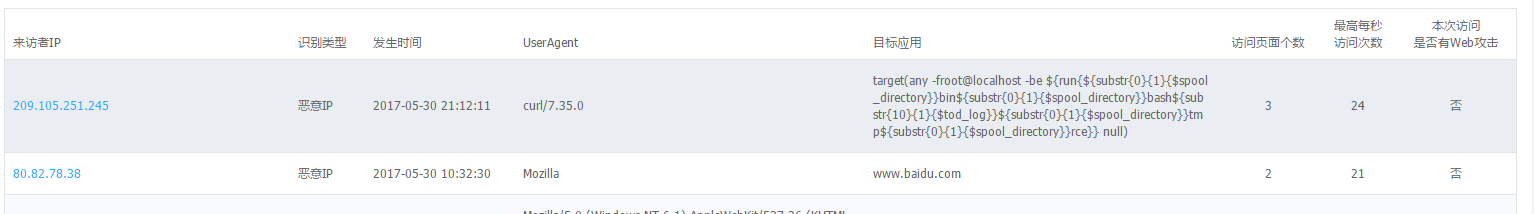

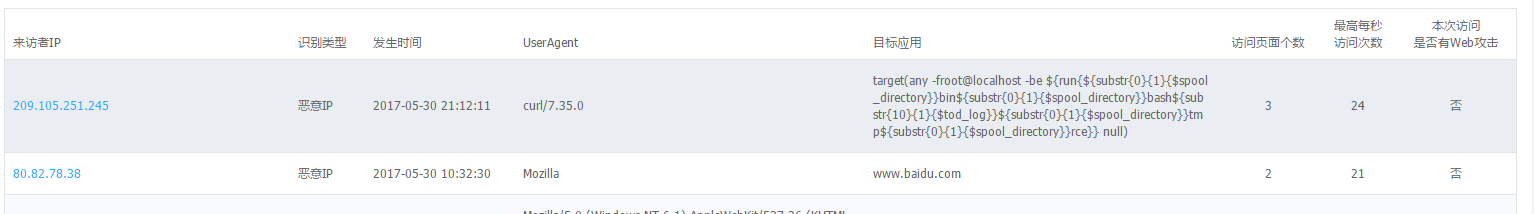

https://ooo.0o0.ooo/2017/05/31/592e5c3e9df87.png 阿里云的云盾,这串玩意儿是干啥 target(any [email protected] -be ${run{${substr{0}{1}{$spool_directory}}bin${substr{0}{1}{$spool_directory}}bash${substr{10}{1}{$tod_log}}${substr{0}{1}{$spool_directory}}tmp${substr{0}{1}{$spool_directory}}rce}} null)

这里不应该是我服务器的 ip 或者域名吗

https://ooo.0o0.ooo/2017/05/31/592e5c3e9df87.png

发个图片,真难!

尝试进行远程命令执行,可能攻击者的程序 变量没替换成功就发起了请求

发帖用 markdown 回帖直接贴链接

一楼就是直接贴的链接,并没有显示出来,你看有什么毛病吗

一楼显示出来了啊

这么神奇,我自己看的的还是一个链接

你是不是装什么黑科技插件了,没有显示出来诶

v2 的正文支持 markdown,回复不支持,但回复支持 url 贴图,不过又仅支持部分 sinaimg 和 imgur ……

但是我用 Chrome 匿名模式也看着是一个链接,难道是 https://chrome.google.com/webstore/detail/v2ex-plus/daeclijmnojoemooblcbfeeceopnkolo 这个插件的功劳?

markdown 不会用吗?请问?

![]

( https://ooo.0o0.ooo/2017/05/31/592e5e65eebd5.png)

哦,括号没用英文。。。

wordpress 的一个 rce

http://www.freebuf.com/vuls/133849.html

谢谢,请问我这每天总会有几个恶意 ip,这正常吗